Distributed denial-of-service (DDoS) aanvallen die gebruik maken van een nieuwe versterkingsmethode genaamd TCP Middlebox Reflection zijn voor het eerst in het echt gedetecteerd, zes maanden nadat het nieuwe aanvalsmechanisme in theorie werd gepresenteerd.

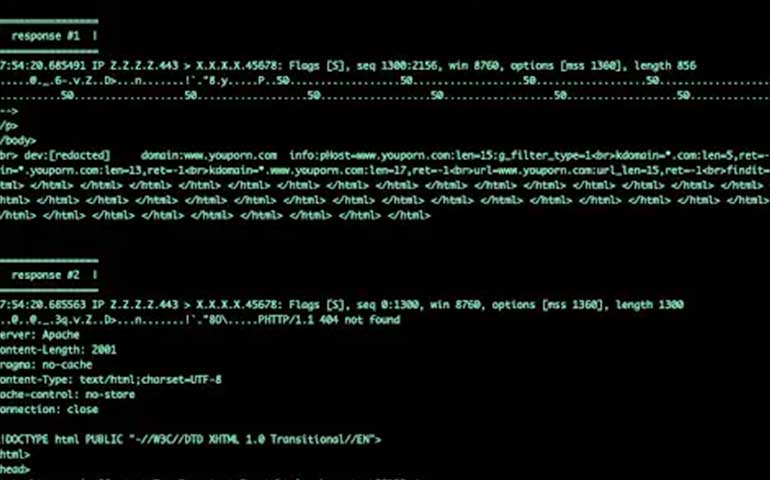

“De tecniek maakt misbruik van kwetsbare firewalls en content filtering systemen om TCP verkeer naar een slachtoffer machine te reflecteren en te versterken, waardoor een krachtige DDoS aanval ontstaat,” aldus Akamai onderzoekers in een dinsdag gepubliceerd rapport.

Een gedistribueerde reflectieve denial-of-service (DRDoS) is een vorm van gedistribueerde denial-of-service (DDoS)-aanval die gebruik maakt van openbaar toegankelijke UDP-servers en bandbreedteversterkingsfactoren (BAF’s) om het systeem van een slachtoffer te overweldigen met een groot volume aan UDP-respons.

Bij deze aanvallen stuurt de tegenstander een stortvloed van DNS- of NTP-verzoeken met een vervalst bron-IP-adres naar het doelwit, waardoor de bestemmingsserver de antwoorden terugzendt naar de host die op het vervalste adres verblijft, op een versterkte manier die de aan het doelwit verstrekte bandbreedte uitput.

Lees er meer over op https://www.akamai.com/blog/security/tcp-middlebox-reflection